Централния офис на NSO Group е в Израел, но тя е притежавана от американци. Компанията се специализира в създаването на "инструменти за борба с престъпността и тероризма". Но специалистите по сигурност ги определят по съвсем различен начин: NSO e търговец на кибероръжия.

В четвъртък NSO Group се оказа във фокуса на вниманието на глобалните медии, след като й се приписа авторството на зловреден софтуер, способен да "хакне" сигурността на всеки iPhone само с едно докосване на екрана, като инсталира опасен шпионски софтуер.

Грамотният по въпросите на сигурността юрист и борец за защита на правата на човека Ахмед Мансур се оказа мишена на такава атака, когато неговият iPhone получи съобщение, което му обещава да разкрие "тайни" за изтезания, случващи се в затвори в Обединените арабски емирства.

Ако той би отворил изпратения линк, телефонът му би станал уязвим за хакерите. Биха изтекли огромни количества лични данни: текстови съобщения, снимки, имейли, информация за местоположение, дори улавяна от микрофона и камерата на устройството информация.

За щастие, той не го е сторил, а е дал съобщението на експерти в Citizen Lab and Lookout, които са разкрили нещо, което описват като едно от най-сложните кибероръжия, откривани някога.

С него вървят доказателства, че в основата му стои експертният опит на NSO Group.

Сделки за големи суми

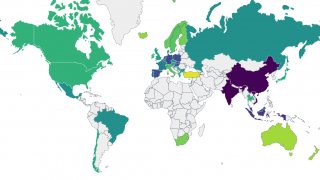

По-рано тази година британската организация Privacy International създаде база данни, проследяваща глобалната търговия на кибероръжия. Намерението на организацията е да следи сделки между компании за кибероръжия и правителства.

Според Surveillance Industry Index (SII): NSO Group е основана през 2010 и е с централен офис в Херцлия, атрактивен град северно от Тел Авив, известен като клъстър на технологични стартиращи компании.

Групата вероятно е финансирана от елитния 8200 Intelligence Unit - израелски инкубатор за стартъпи, финансиран от военните. Според Forbes, 8200 Intelligence Unit активно е участвал в осигуряването на експертен опит и финансиране за Stuxnet - кибератака срещу Иран, която е съвместна операция на САЩ и Израел.

В SSI присъстват данни за сделки за милиони долари между NSO Group и правителствени органи в Мексико и Панама. Това е само върхът на айсберга - прес-съобщенията за продажби разчитат на течове на информация и анонимни източници, така че вероятно има още много такива случаи, които остават неизвестни за обикновените граждани.

През 2015, собствениците на NSO Group - американската фирма за рискови инвестиции Francisco Partners се опитва да намери купувач за фирмата, като поисква около 1 млрд долара. Нито NSO, нито Francisco Partners отговориха на молбите за коментар.

Фактът, че NSO Group продава софтуерни инструменти на правителства не е тайна за никого - в изявление, разпространено в отговор на твърденията, че фирмата стои зад атаката срещу Мансур, говорителят на NSO Group Замир Дахбаш каза: "Компанията работи само с оторизирани правителствени служби и напълно спазва строгите регулации и закони за контрол на износа".

Компанията обаче не отива отвъд тези изрази, за да уточни кои са нейните клиенти и какво точно купуват те. Тя казва също така, че няма контрол как се използват нейните инструменти и за какви цели.

Изключителни постижения

Какъвто и да е произходът на NSO Group, това, което те са създали, е дело на изключително талантлив екип от киберспециалисти.

Ако беше проработила атаката срещу Мансур, тя би използвала не една, а цели три все още незапушени пробиви в сигурността, неизвестни до този момент на бранша по сигурността. Откриването на дори само една точка на уязвимост е рядкост, но намирането на цели три е изключително достижение.

Ориентири за произхода на атаката са се появили, когато експертите са разгледали съобщенията, получени от Мансур. В тях е имало линк към домейн в интернет, за който е известно, че води към сървъри, подготвени от NSO Group за клиентите им.

Когато изследователите анализират кода на шпионския софтуер, те забелязват ясни отправки към Pegasus - името, дадено от NSO Group на един от шпионските им продукти.

Подробности за Pegasus изтекоха миналата година, когато друга фирма за кибероръжия, наречена Hacking Team, стана жертва на пробив. Съответно тогава изтекоха материали, използвани за маркетинга на Pegasus.

Когато Apple са информирани за уязвимостите на iPhone, те действат бързо и запушиват пробива само след 10 дни, след което разпространяват ъпдейт до всичките си потребители. Той неутрализира тази конкретна атака, но вероятно има още много, кото остават незабелязани.

В интервю пред Defense News, съоснователят на NSO Group Омри Лави казва, че атаките им "не оставят следа".

Благодарение на бързата реакция на Мансур и криминологичните действия на експерти, сега групата излиза под светлината на прожекторите - но това вероятно ще продължи само за кратко.

Скоро NSO Group отново ще се присъедини към останалите печелещи рекордни суми търговци на кибероръжия в сянка.